EBIOS, ISO 27001 of ISO 27005 : Deze drie benaderingen worden gebruikt om de bedreigingen voor je IS te identificeren, beoordelen en beheersen. Welke moet u kiezen? Welke is het meest geschikt voor uw organisatie? Ontdek hoe u kunt anticiperen op incidenten en uw organisatie kunt versterken door risico's in kaart te brengen, impactanalyses uit te voeren en de regelgeving na te leven. veerkracht.

De risico's van cyberveiligheid is een prioriteit geworden voor organisaties van alle groottes, met het oog op het toenemende aantal cyberaanvallen en hun potentieel verwoestende impact.

Om hun aanpak te structureren en zich tegen deze bedreigingen te beschermen, staan organisaties een aantal kaders en methoden ter beschikking, elk met hun eigen specifieke kenmerken, voordelen en beperkingen. De meest bekende zijn EBIOS Risk Manager (EBIOS RM), evenals ISO 27001 en ISO 27005.

Hoewel verschillend, convergeren deze drie benaderingen naar hetzelfde doel: het beveiligen van informatiesystemen, het beschermen van mensen en het beschermen van het milieu. gevoelige dataom de bedrijfscontinuïteit te waarborgen en de reputatie van de organisatie te beschermen.

EBIOS Risk Manager: de beproefde Franse methode

Meer dan 25 jaar geleden opgericht door deANSSI, de EBIOS-methode (Expression des Besoins et Identification des Objectifs de Sécurité - Uitdrukking van Behoeften en Identificatie van Beveiligingsdoelen) onderscheidt zich door zijn pragmatische en iteratieve aanpak.

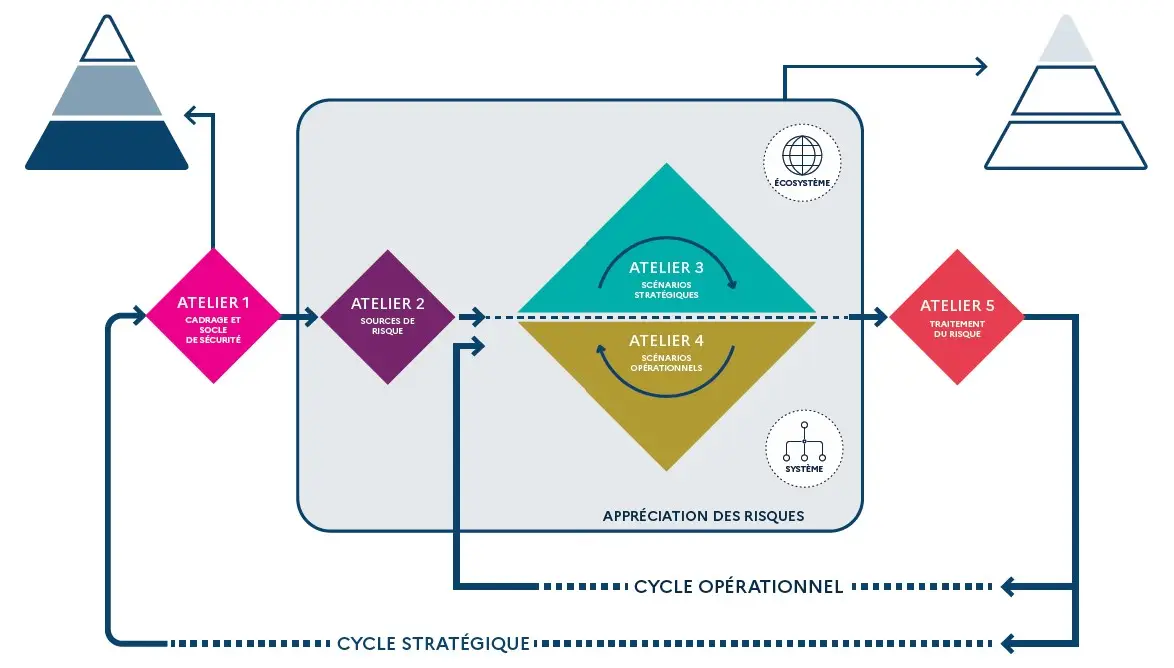

EBIOS RM is opgebouwd rond vijf workshops die de organisatie begeleiden bij het analyseren van en omgaan met digitale risico's. Het stimuleert een gedetailleerde analyse van het ecosysteem van de organisatie. Het omvat partners, leveranciers en klanten om potentiële bedreigingen te identificeren en structurele kwetsbaarheden in kaart te brengen.

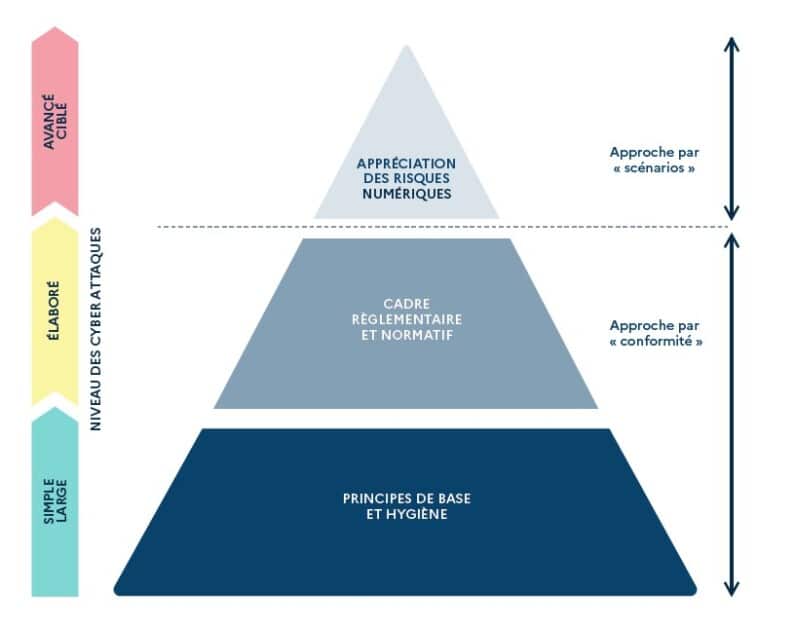

Een van de sterke punten van RM EBIOS is de mogelijkheid om een op naleving gebaseerde aanpak voor algemene risico's te combineren met een op scenario's gebaseerde aanpak voor meer specifieke, gerichte risico's.

Voor veelvoorkomende risico's vertrouwt RM EBIOS op standaard referentiekaders voor beveiliging, zoals de ANSSI-gidsen of ISO 27000-normen, om de basisbeveiligingsmaatregelen te identificeren die moeten worden ingevoerd.

Voor meer geavanceerde risico's stelt de methode voor om realistische aanvalsscenario's op te stellen. Er wordt in het bijzonder rekening gehouden met de motivaties en middelen van potentiële aanvallers om de zwakke punten van het systeem te identificeren en de meest geschikte beveiligingsmaatregelen te definiëren.

EBIOS Risk Manager v1.5, een langverwachte update

Na zes jaar oefenen en implementeren heeft ANSSI bijgewerkt EBIOS Risicomanager in maart 2024. Het is versie 1.5.

Deze versie bevat wijzigingen op basis van feedback van ANSSI en gebruikers van de methode. Het belangrijkste doel van deze wijzigingen is om de methode volledig in overeenstemming te brengen met de ISO/CEI 27005:2022 standaard.

De belangrijkste verschillen met de versie van 2018 betreffen verduidelijkingen om het begrip te vergemakkelijken en bepaalde stappen te verduidelijken. Nieuw is ook dat de gebruikte woordenschat is afgestemd op de ISO-terminologie.

De voordelen van RM EBIOS

Deze methode geeft de voorkeur aan een representatieve in plaats van een uitputtende analyse, waardoor een snelle aanpassing aan verandering de bedreigingscontext. EBIOS RM biedt een duidelijke visie op het ecosysteem. Hiermee kan het ecosysteem van de organisatie in kaart worden gebracht en kunnen de meest bedreigende belanghebbenden worden geïdentificeerd. Dit in kaart brengen, gecombineerd met het identificeren van bedrijfswaarden en ondersteunende bedrijfsmiddelen, geeft een uitgebreid beeld van de omgeving waarin informatiesystemen opereren.

RM EBIOS helpt bij het identificeren van kritieke punten. Dankzij de strategische en operationele scenario's maakt RM EBIOS het eenvoudig om de meest relevante toegangspunten, verspreidingsrelais en exploitatievectoren te identificeren.

ISO 27001 De internationale standaard

ISO/IEC 27001 is een internationale norm die de vereisten definieert voor het implementeren van een beheersysteem voor informatiebeveiliging (WSIS).

Het biedt een algemeen kader voor het beheer van informatiebeveiliging, inclusief risicobeheer.

Structuur en proces

De standaard volgt een PDCA-cyclus (Plan-Do-Check-Act):

- Plan : Het ISMS opstellen door het toepassingsgebied, het beleid, de doelstellingen, de risicobeoordeling en het risicomanagementplan te definiëren.

- Implementeren (Do) : De gedefinieerde beveiligingsmaatregelen en -controles inzetten en toepassen.

- Controleer (Check) : De prestaties van het ISMS bewaken en beoordelen, met name door middel van interne audits en managementbeoordelingen.

- Act : Corrigerende en preventieve maatregelen nemen om het ISMS voortdurend te verbeteren.

De voordelen van ISO 27001

De ISO 27001 certificering wordt wereldwijd erkend en geeft aan dat een organisatie zich inzet voor informatiebeveiliging.De standaard biedt een gestructureerd raamwerk voor het wereldwijd beheren van informatiebeveiliging.De PDCA-cyclus stimuleert regelmatige herevaluatie en continue verbetering van veiligheidsmaatregelen.

ISO 27005: focus op risico's

ISO 27005 is een aanvulling op ISO 27001 en richt zich specifiek op risicobeheer voor informatiebeveiliging. Het biedt een meer gedetailleerd methodologisch kader voor de identificatie, beoordeling en behandeling van risico's. Het maakt gebruik van zowel kwalitatieve als kwantitatieve technieken. Hiervoor wordt gebruik gemaakt van zowel kwalitatieve als kwantitatieve technieken.

ISO 27005 moedigt een flexibele en adaptieve aanpak aan, zodat organisaties de meest geschikte methoden en tools voor hun specifieke context kunnen kiezen.

De voordelen van ISO 27005

Het biedt een gedetailleerde methodologie voor risicoanalyse, met flexibiliteit in de toepassing en complementariteit met ISO 27001.

Welke methode moet ik kiezen?

Welke methode moet u kiezen om cyberbeveiligingsrisico's effectief te beheren als u met deze drie opties wordt geconfronteerd? Het antwoord hangt af van een aantal factoren, waaronder :

- De omvang en complexiteit van de organisatie

- EBIOS Ideaal voor grote of complexe organisaties die een diepgaande risicoanalyse nodig hebben.

- ISO 27001 Geschikt voor een breed scala aan bedrijven, zowel klein, middelgroot als groot.

- MEHARI : Deze andere methode voor risicobeheer, ontwikkeld door de Club de la Sécurité de l'Information Français (Clusif), is bijzonder geschikt voor kleinere organisaties met één site en een gecentraliseerd informatiesysteem.

- De regelgevingscontext en nalevingsvereisten

- EBIOS RM Het is een benchmark in Frankrijk en vergemakkelijkt de naleving van nationale regelgevende vereisten.

- ISO 27001 en ISO 27005 Deze internationaal erkende standaarden zijn ideaal voor bedrijven die wereldwijd actief zijn of aan internationale standaarden moeten voldoen.

- Beschikbare bronnen

- ISO 27001 De implementatie ervan kan aanzienlijke middelen vereisen in termen van tijd, personeel en budget.

- EBIOS kan gerichter worden toegepast, waardoor mogelijk minder middelen nodig zijn.

- MEHARI biedt een gestructureerde maar toegankelijke aanpak voor organisaties met beperkte middelen.

- Veiligheidsdoelstellingen

- ISO 27001 Information Security Management System (ISMS): aanbevolen als het doel is om een compleet, gecertificeerd Information Security Management System (ISMS) te implementeren.

- EBIOS RM en ISO 27005 Deze zijn meer geschikt als de focus ligt op het analyseren en aanpakken van specifieke risico's.

Conclusie

EBIOS, ISO 27001 en ISO 27005 zijn eerder complementaire dan concurrerende methodologieën.

Veel organisaties kiezen ervoor om deze benaderingen te combineren om te profiteren van hun respectieve voordelen. Een bedrijf kan bijvoorbeeld ISO 27001 gebruiken als het algemene raamwerk voor zijn ISMS, ISO 27005 opnemen voor de gedetailleerde risicoanalysemethodologie en gebruikmaken van EBIOS voor de ontwikkeling van specifieke aanvalsscenario's. Het belangrijkste is om een aanpak te kiezen die past bij de behoeften, middelen en cultuur van de organisatie.

Welke methode ook wordt gekozen, de inzet van het management, de actieve deelname van belanghebbenden en een goed ingeburgerde beveiligingscultuur, inclusief opleiding en bewustmaking van werknemers, zijn belangrijke succesfactoren voor een effectief risicobeheer van cyberbeveiliging.