EBIOS, ISO 27001 ou ISO 27005 : ces trois démarches servent à identifier, évaluer et maîtriser les menaces qui planent sur votre SI. Laquelle choisir ? Quelle est la plus adaptée à votre organisation ? Entre cartographie des risques, analyse d’impact et conformité réglementaire, découvrez comment anticiper les incidents et renforcer votre résilience.

La gestion des risques de cybersécurité est devenue une priorité pour les organisations de toutes tailles, face à la multiplication des cyberattaques et à leurs impacts potentiellement dévastateurs.

Pour structurer leur démarche et se prémunir contre ces menaces, plusieurs référentiels et méthodes s’offrent aux organisations, chacun avec ses spécificités, ses avantages et ses limites. Parmi les plus reconnus, nous trouvons EBIOS Risk Manager (EBIOS RM), ainsi que les normes ISO 27001 et ISO 27005.

Bien que distinctes, ces trois approches convergent vers un même objectif : sécuriser les systèmes d’information, protéger les données sensibles, assurer la continuité des activités et préserver la réputation de l’organisation.

EBIOS Risk Manager : la méthode française qui a fait ses preuves

Créé il y a plus de 25 ans par l’ANSSI, le « cyber gendarme » de la cybersécurité en France, la méthode EBIOS (Expression des Besoins et Identification des Objectifs de Sécurité) se distingue par son approche pragmatique et itérative.

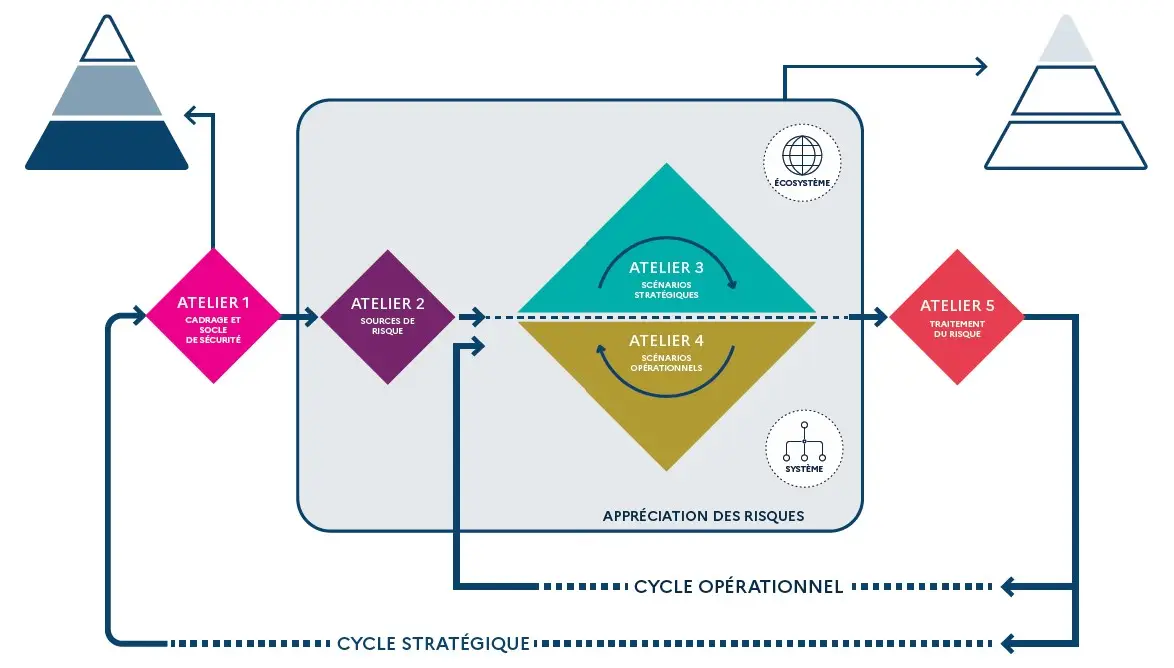

EBIOS RM est articulée autour de cinq ateliers qui guident l’organisation dans l’analyse et le traitement des risques numériques. Elle encourage une analyse fine de l’écosystème de l’organisation. Elle inclue les partenaires, les fournisseurs et les clients, afin d’identifier les menaces potentielles et cartographier les vulnérabilités structurelles.

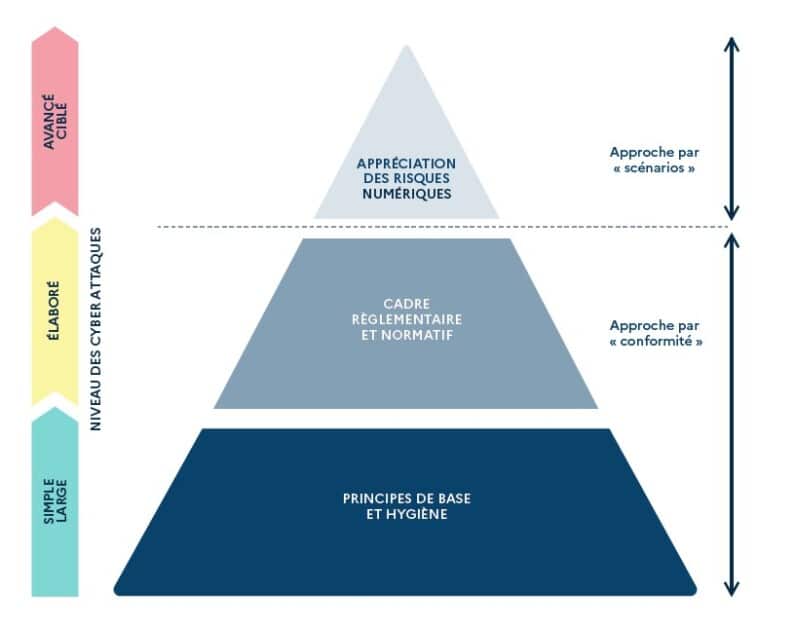

L’un des points forts d’EBIOS RM réside dans sa capacité à combiner une approche par conformité, pour les risques génériques, et une approche par scénarios, pour les risques plus spécifiques et ciblés.

Pour les risques communs, EBIOS RM s’appuie sur des référentiels de sécurité standards, comme les guides de l’ANSSI ou les normes ISO 27000, afin d’identifier les mesures de sécurité de base à mettre en place.

Pour les risques plus avancés, la méthode propose de construire des scénarios d’attaque réalistes. Elle tient notamment compte des motivations et des ressources des attaquants potentiels, afin d’identifier les points faibles du système et définir les mesures de sécurité les plus appropriées.

EBIOS Risk Manager v1.5, une mise à jour très attendue

Après six années de pratique et d’implémentation, l’ANSSI a mis à jour EBIOS Risk manager en mars 2024. Elle porte la version 1.5.

Cette version intègre des évolutions basées sur les retours d’expérience de l’ANSSI et des utilisateurs de la méthode. Ces changements visent principalement à rendre la méthode totalement conforme à la norme ISO/CEI 27005:2022.

Les principales différences par rapport à la version 2018 concernent les précisions pour faciliter la compréhension et clarifier certaines étapes. Autre nouveauté : le vocabulaire employé s’aligne sur la terminologie ISO.

Les avantages d’EBIOS RM

Cette méthode privilégie une analyse représentative plutôt qu’exhaustive, permettant une adaptation rapide aux évolutions du contexte de menace. EBIOS RM offre une vision claire de l’écosystème. Elle permet de cartographier l’écosystème de l’organisation et d’identifier les parties prenantes les plus menaçantes. Cette cartographie, combinée à l’identification des valeurs métier et des biens supports, fournit une vision complète de l’environnement dans lequel évoluent les systèmes d’information.

EBIOS RM aide à identifier les points critiques. Grâce aux scénarios stratégiques et opérationnels, EBIOS RM facilite l’identification des points d’entrée, des relais de propagation et des vecteurs d’exploitation les plus pertinents.

ISO 27001 : la norme internationale

De son coté, ISO/IEC 27001 est une norme internationale qui définit les exigences pour la mise en place d’un système de management de la sécurité de l’information (SMSI).

Elle fournit un cadre général pour la gestion de la sécurité de l’information, incluant la gestion des risques.

Structure et Processus

La norme suit un cycle PDCA (Plan-Do-Check-Act) :

- Planifier (Plan) : établir le SMSI en définissant le périmètre, les politiques, les objectifs, l’appréciation des risques et le plan de traitement des risques.

- Mettre en œuvre (Do) : déployer et appliquer les mesures de sécurité et les contrôles définis.

- Vérifier (Check) : surveiller et examiner les performances du SMSI, notamment à travers des audits internes et des revues de direction.

- Agir (Act) : prendre des mesures correctives et préventives pour améliorer continuellement le SMSI.

Les avantages de l’ISO 27001

La certification ISO 27001 est reconnue mondialement, attestant de l’engagement d’une organisation envers la sécurité de l’information. La norme offre un cadre structuré pour gérer la sécurité de l’information de manière globale. Le cycle PDCA encourage une réévaluation régulière et l’amélioration continue des mesures de sécurité.

ISO 27005 : focus sur les risques

La norme ISO 27005 complète la norme ISO 27001 en se focalisant spécifiquement sur la gestion des risques liés à la sécurité de l’information. Elle fournit un cadre méthodologique plus détaillé pour l’identification, l’évaluation et le traitement des risques. A cette fin, elle s’appuie sur des techniques qualitatives et quantitatives.

ISO 27005 encourage une approche flexible et adaptative, permettant aux organisations de choisir les méthodes et les outils les plus pertinents en fonction de leur contexte spécifique.

Les avantages de l’ISO 27005

Elle propose une méthodologie détaillée pour l’analyse des risques, avec une flexibilité d’application et la complémentarité avec l’ISO 27001.

Quelle méthode choisir ?

Face à ces trois options, quelle méthode choisir pour gérer efficacement les risques de cybersécurité ? La réponse dépendra de plusieurs facteurs, notamment :

- La taille et la complexité de l’organisation

- EBIOS : idéal pour les grandes structures ou les organisations complexes nécessitant une analyse approfondie des risques.

- ISO 27001 : convient à un large éventail d’entreprises, qu’elles soient petites, moyennes ou grandes.

- MEHARI : cette autre méthode de gestion des risques développée par le Club de la Sécurité de l’Information Français (Clusif) est particulièrement adaptée aux organisations de taille modeste avec un seul site et un système d’information centralisé.

- Le contexte réglementaire et les exigences de conformité

- EBIOS RM : référence en France, elle facilite la conformité aux exigences réglementaires nationales.

- ISO 27001 et ISO 27005 : reconnues à l’international, ces normes sont idéales pour les entreprises opérant à l’échelle mondiale ou devant répondre à des standards internationaux.

- Les ressources disponibles

- ISO 27001 : sa mise en œuvre peut nécessiter des ressources importantes en termes de temps, de personnel et de budget.

- EBIOS : peut être appliquée de manière plus ciblée, requérant potentiellement moins de ressources.

- MEHARI : offre une approche structurée tout en restant accessible pour les organisations disposant de ressources limitées.

- Les objectifs en matière de sécurité

- ISO 27001 : recommandée si l’objectif est de mettre en place un Système de Management de la Sécurité de l’Information (SMSI) complet et certifié.

- EBIOS RM et ISO 27005 : plus appropriées si l’accent est mis sur l’analyse et le traitement des risques spécifiques.

Conclusion

EBIOS, ISO 27001 et ISO 27005 sont des méthodologies complémentaires plutôt que concurrentes.

De nombreuses organisations choisissent d’ailleurs de combiner ces approches pour bénéficier de leurs avantages respectifs. Par exemple, une entreprise pourrait utiliser ISO 27001 comme cadre global pour son SMSI, intégrer ISO 27005 pour sa méthodologie détaillée d’analyse des risques, et s’inspirer d’EBIOS pour l’élaboration de scénarios d’attaque spécifiques. L’essentiel est de choisir une approche qui correspond aux besoins, aux ressources et à la culture de l’organisation.

Quelle que soit la méthode choisie, l’engagement de la direction, la participation active des parties prenantes et une culture de la sécurité bien ancrée avec formation et sensibilisation des collaborateurs sont des facteurs clés de succès pour une gestion efficace des risques de cybersécurité.